Как обосновать затраты на информационную безопасность?

Перепечатано с любезного разрешения ОАО ИнфоТеКС Интернет Траст

Исходный текст находится здесь

.

Уровни зрелости компании

Gartner Group выделяет 4 уровня зрелости компании с точки зрения обеспечения информационной безопасности (ИБ):

- 0 уровень :

- ИБ в компании никто не занимается, руководство компании не осознает важности проблем ИБ;

- Финансирование отсутствует;

- ИБ реализуется штатными средствами операционных систем, СУБД и приложений (парольная защита, разграничение доступа к ресурсам и сервисам).

- 1 уровень :

- ИБ рассматривается руководством как чисто "техническая" проблема, отсутствует единая программа (концепция, политика) развития системы обеспечения информационной безопасности (СОИБ) компании;

- Финансирование ведется в рамках общего ИТ-бюджета;

- ИБ реализуется средствами нулевого уровня + средства резервного копирования, антивирусные средства, межсетевые экраны, средства организации VPN (традиционные средства защиты).

- 2 уровень :

- ИБ рассматривается руководством как комплекс организационных и технических мероприятий, существует понимание важности ИБ для производственных процессов, есть утвержденная руководством программа развития СОИБ компании;

- ИБ реализуется средствами первого уровня + средства усиленной аутентификации, средства анализа почтовых сообщений и web-контента, IDS (системы обнаружения вторжений), средства анализа защищенности, SSO (средства однократной аутентификации), PKI (инфраструктура открытых ключей) и организационные меры (внутренний и внешний аудит, анализ риска, политика информационной безопасности, положения, процедуры, регламенты и руководства).

- 3 уровень :

- ИБ является частью корпоративной культуры, назначен CISA (старший офицер по вопросам обеспечения ИБ);

- Финансирование ведется в рамках отдельного бюджета;

- ИБ реализуется средствами второго уровня + системы управления ИБ, CSIRT (группа реагирования на инциденты нарушения ИБ), SLA (соглашение об уровне сервиса).

По информации Gartner Group (данные приводятся за 2001 год) процентное соотношение компаний применительно к описанным 4 уровням выглядит следующим образом:

0 уровень - 30%,

1 уровень - 55%,

2 уровень - 10 %,

3 уровень - 5 %.

Прогноз Gartner Group на 2005 год выглядит следующим образом:

0 уровень - 20%,

1 уровень - 35%,

2 уровень - 30 %,

3 уровень - 15 %.

Статистика показывает, что большинство компаний (55%) в настоящий момент внедрили минимально необходимый набор традиционных технических средств защиты (1 уровень).

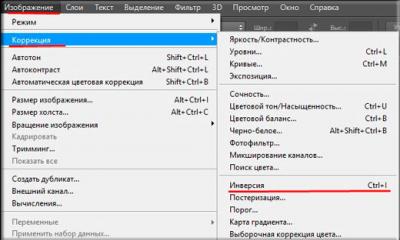

При внедрении различных технологий и средств защиты часто возникают вопросы. Что внедрять в первую очередь, систему обнаружения вторжений или PKI инфраструктуру? Что будет более эффективно? Стивен Росс, директор Deloitte&Touche, предлагает следующий подход для оценки эффективности отдельных мер и средств обеспечения ИБ.

Исходя из приведенного графика видно, что наиболее дорогими и наименее эффективными являются специализированные средства (собственные или заказные разработки).

Наиболее дорогими, но в тоже время наиболее эффективными являются средства защиты 4 категории (уровень 2 и 3 по Gartner Group). Для внедрения средств данной категории необходимо использовать процедуру анализа риска. Анализ риска в данном случае позволит гарантировать адекватность затрат на внедрение существующим угрозам нарушения ИБ.

К наиболее дешевым, однако имеющим высокий уровень эффективности, относятся организационные меры (внутренний и внешний аудит, анализ риска, политика информационной безопасности, план бесперебойной работы, положения, процедуры, регламенты и руководства).

Внедрение дополнительных средств защиты (переход на уровни 2 и 3) требует существенных финансовых вложений и соответственно обоснования. Отсутствие единой программы развития СОИБ, одобренной и подписанной руководством, обостряет проблему обоснования вложений в безопасность.

Анализ риска

В качестве такого обоснования могут выступать результаты анализа риска и статистика, накопленная по инцидентам.Механизмы реализации анализа риска и накопления статистики должны быть прописаны в политике ИБ компании.

Процесс анализа риска состоит из 6 последовательных этапов:

1. Идентификация и классификация объектов защиты (ресурсов компании, подлежащих защите);

3. Построение модели злоумышленника;

4. Идентификация, классификация и анализ угроз и уязвимостей;

5. Оценка риска;

6. Выбор организационных мер и технических средств защиты.

На этапе идентификации и классификации объектов защиты необходимо провести инвентаризацию ресурсов компании по следующим направлениям:

- Информационные ресурсы (конфиденциальная и критичная информация компании);

- Программные ресурсы (ОС, СУБД, критичные приложения, например ERP);

- Физические ресурсы (сервера, рабочие станции, сетевое и телекоммуникационное оборудование);

- Сервисные ресурсы (электронная почта, www и т.д.).

Категорирование заключается в определении уровня конфиденциальности и критичности ресурса. Под конфиденциальностью понимается уровень секретности сведений, которые хранятся, обрабатываются и передаются ресурсом. Под критичностью понимается степень влияния ресурса на эффективность функционирования производственных процессов компании (например, в случае простоя телекоммуникационных ресурсов компания - провайдер может разориться). Присвоив параметрам конфиденциальности и критичности определенные качественные значения, можно определить уровень значимости каждого ресурса, с точки зрения его участия в производственных процессах компании.

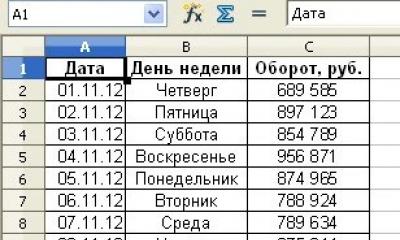

Для определения значимости ресурсов компании с точки зрения информационной безопасности можно получить следующую таблицу:

Например, файлы с информацией об уровне зарплат сотрудников компании имеют значение "строго конфиденциально" (параметр конфиденциальности) и значение "незначительный" (параметр критичности). Подставив эти значения в таблицу, можно получить интегральный показатель значимости данного ресурса. Различные варианты методик категорирования приведены в международном стандарте ISO TR 13335.

Построение модели злоумышленника - это процесс классификации потенциальных нарушителей по следующим параметрам:

- Тип злоумышленника (конкурент, клиент, разработчик, сотрудник компании и т.д.);

- Положение злоумышленника по отношению к объектам защиты (внутренний, внешний);

- Уровень знаний об объектах защиты и окружении (высокий, средний, низкий);

- Уровень возможностей по доступу к объектам защиты (максимальные, средние, минимальные);

- Время действия (постоянно, в определенные временные интервалы);

- Место действия (предполагаемое месторасположение злоумышленника во время реализации атаки).

Присвоив перечисленным параметрам модели злоумышленника качественные значения можно определить потенциал злоумышленника (интегральную характеристику возможностей злоумышленника по реализации угроз).

Идентификация, классификация и анализ угроз и уязвимостей позволяют определить пути реализации атак на объекты защиты. Уязвимости - это свойства ресурса или его окружения, используемые злоумышленником для реализации угроз. Перечень уязвимостей программных ресурсов можно найти в сети интернет.

Угрозы классифицируются по следующим признакам:

- наименование угрозы;

- тип злоумышленника;

- средства реализации;

- используемые уязвимости;

- совершаемые действия;

- частота реализации.

Основной параметр - частота реализации угрозы. Она зависит от значений параметров "потенциал злоумышленника" и "защищенность ресурса". Значение параметра "защищенность ресурса" определяется путем экспертных оценок. При определении значения параметра принимается во внимание субъективные параметры злоумышленника: мотивация для реализации угрозы и статистика от попыток реализации угроз данного типа (в случае ее наличия). Результатом этапа анализа угроз и уязвимостей является оценка параметра "частота реализации" по каждой из угроз.

На этапе оценки риска определяется потенциальный ущерб от угроз нарушения информационной безопасности для каждого ресурса или группы ресурсов.

Качественный показатель ущерба зависит от двух параметров:

- Значимость ресурса;

- Частота реализации угрозы на этот ресурс.

Исходя из полученных оценок ущерба, обоснованно выбираются адекватные организационные меры и технические средства защиты.

Накопление статистики по инцидентам

Единственным уязвимым местом в предлагаемой методике оценке риска и соответственно обосновании необходимости внедрения новых или изменения существующих технологий защиты является определение параметра "частота реализации угрозы". Единственный путь получения объективных значений этого параметра - накопление статистики по инцидентам. Накопленная статистика, например, за год позволит определить количество реализаций угроз (определенного типа) на ресурс (определенного типа). Работу по накоплению статистики целесообразно вести в рамках процедуры обработки инцидентов.

Цель исследования: проанализировать и определить основные тенденции на российском рынке информационной безопасности

Использованы данные Росстата (формы статистической отчетности №№ 3-Информ, П-3, П-4), Бухгалтерская отчетность предприятий и проч.

Использование организациями информационно-коммуникационных технологий и средств защиты информации

- Для подготовки данного раздела были использованы агрегированные , территориально обособленных подразделений и представительств (Форма 3-Информ «Сведения об использовании информационных и коммуникационных технологий и производстве вычислительной техники, программного обеспечения и оказании услуг в этих сферах» .

Проанализирован период 2012-2016 гг. Данные не претендуют на полноту (так как собираются по ограниченному кругу предприятий), но, по-нашему мнению, могут использоваться для оценки тенденций. Количество предприятий-респондентов за рассматриваемый период находилось в пределах от 200 до 210 тысяч. То есть выборка достаточно стабильна и включает наиболее вероятных потребителей (крупные и средние предприятия), на которых приходится основной объем продаж.

Наличие персональных компьютеров в организациях

По данным формы статистической отчетности 3-Информ, в 2016 году в российских организациях, предоставивших сведения по данной форме, насчитывалось около 12,4 млн. единиц персональных компьютеров (ПК). Под ПК, в данном случае, подразумеваются настольные и портативные компьютеры, это понятие не включает в себя мобильные сотовые телефоны и карманные персональные компьютеры.

За последние 5 лет количество единиц ПК в организациях, в целом по России, выросло на 14,9%. Самым оснащенным федеральным округом является ЦФО, на его долю приходится 30,2% ПК в компаниях. Безусловный регион-лидер по данному показателю – город Москва, по данным за 2016 год в московских компаниях насчитывается около 1,8 млн. ПК. Наименьшее значение показателя отмечено в СКФО, в организациях округа насчитывается всего около 300 тыс. единиц ПК, наименьшее количество в республике Ингушетия – 5,45 тыс. единиц.

Рис. 1. Количество персональных компьютеров в организациях, Россия, млн. ед.

Затраты организаций на информационно-коммуникационные технологии

В период 2014-2015 гг. в связи с неблагоприятной экономической обстановкой российские компании были вынуждены минимизировать свои затраты, в том числе и расходы на информационно-коммуникационные технологии. В 2014 году снижение затрат на сферу ИКТ составило 5,7%, но уже по итогам 2015 года наблюдалась незначительная положительная динамика. В 2016 году затраты российских компаний на информационно-коммуникационные технологии составили 1,25 трлн. руб., превысив показатель докризисного 2013 года на 0,3%.

Основная часть затрат приходится на компании, расположенные в Москве – свыше 590 млрд. рублей, или 47,2% от общего объема. Наибольшие объемы затрат организаций на информационные и коммуникационные технологии в 2016 году зафиксированы в : Московская область – 76,6 млрд. рублей, г. Санкт-Петербург – 74,4 млрд. рублей, Тюменская область – 56,0 млрд. рублей, республика Татарстан – 24,7 млрд. рублей, Нижегородская область – 21,4 млрд. рублей. Самые низкие объемы затрат отмечены в республике Ингушетия – 220,3 млн. рублей.

Рис. 2. Объем затрат компаний на информационно-коммуникационные технологии, Россия, млрд. рублей.

Использование организациями средств защиты информации

В последнее время можно отметить значительный рост числа компаний, использующих средства защиты информационной безопасности. Ежегодные темпы прироста их числа достаточно стабильны (за исключением 2014 года), и составляют порядка 11-19% в год.

По официальным данным Росстата, наиболее востребованными средствами защиты в настоящее время являются технические средства аутентификации пользователей (токены, USB-ключи, смарт-карты). Из более чем 157 тысяч компаний, 127 тысяч компаний (81%) указали использование именно этих средств в качестве защиты информации.

Рис. 3. Распределение организаций по использованию средств, обеспечивающих информационную безопасность, в 2016 г., Россия, %.

По данным официальной статистики, в 2016 году 161 421 компания использовала глобальную сеть Интернет в коммерческих целях. Среди организаций, использующих Интернет в коммерческих целях и указавших применение средств защиты информации, наибольшей популярностью пользуется электронная цифровая подпись. Данный инструмент в качестве средства защиты указали свыше 146 тысяч компаний, или 91% от общего числа. По использованию средств защиты информации компании распределились следующим образом:

- Средства электронной цифровой подписи – 146 887 компаний;

- Регулярно обновляемые антивирусные программы – 143 095 компаний;

- Программные или аппаратные средства, препятствующие несанкционированному доступу вредоносных программ из глобальных информационных или локальных вычислительных сетей (Брандмауэр) – 101 373 компании;

- Спам-фильтр – 86 292 компании;

- Средства шифрования – 86 074 компании;

- Системы обнаружения вторжения в компьютер или сеть – 66 745 компаний;

- Программные средства автоматизации процессов анализа и контроля защищенности компьютерных систем – 54 409 компаний.

Рис. 4. Распределение компаний, использующих сеть Интернет в коммерческих целях, по средствам защиты информации, передаваемой по глобальным сетям, в 2016 г., Россия, %.

В период 2012-2016 гг., количество компаний, использующих Интернет в коммерческих целях, увеличилось на 34,9%. В 2016 году 155 028 компаний использовали Интернет для связи с поставщиками и 110 421 компания – для связи с потребителями. Из компаний, использующих Интернет для связи с поставщиками, целью использования указали:

- получение сведений о необходимых товарах (работах, услугах) и их поставщиках – 138 224 компании;

- предоставление сведений о потребностях организации в товарах (работах, услугах) – 103 977 компаний;

- размещение заказов на необходимые организации товары (работы, услуги) (без учета заказов, отправленных по электронной почте) – 95 207 компаний;

- оплата поставляемых товаров (работ, услуг) – 89 279;

- получение электронной продукции – 62 940 компаний.

Из общего числа компаний, использующих Интернет для связи с потребителями, целью использования указали:

- предоставление сведений об организации, ее товарах (работах, услугах) – 101 059 компаний;

- (работы, услуги) (без учета заказов, отправленных по электронной почте) – 44 193 компании;

- осуществление электронных расчетов с потребителями – 51 210 компаний;

- распространение электронной продукции – 12 566 компаний;

- послепродажное обслуживание (сервис) – 13 580 компаний.

Объем и динамика бюджетов федеральных органов исполнительной власти на информационные технологии в 2016-2017 гг.

По данным Федерального Казначейства, общий объем лимитов бюджетных обязательств на 2017 год, доведенных до федеральных органов исполнительной власти (далее ФОИВ) по коду вида расходов 242 «Закупка товаров, работ, услуг в сфере информационно-коммуникационных технологий» в части сведений, не составляющих государственную тайну, по состоянию на 1 августа 2017 года составил 115,2 млрд. рублей, что примерно на 5,1% превышает суммарный объем бюджетов на информационные технологии ФОИВ в 2016 году (109,6 млрд. рублей, по данным Минкомсвязи). Таким образом, при продолжающемся росте общего объема IT-бюджетов федеральных ведомств от года к году скорость роста уменьшилась (в 2016 году общий объем IT-бюджетов вырос на 8,3% по сравнению с 2015 годом). При этом наблюдается все более усиливающееся расслоение на «богатые» и «бедные» в смысле расходов на информационные и коммуникационные технологии ведомства. Безусловным лидером не только по размеру бюджета, но и по уровню достижений в сфере ИТ является Федеральная налоговая служба. Ее бюджет ИКТ в текущем году составляет более 17,6 млрд. рублей, что составляет более 15 % от бюджета всех ФОИВ. Суммарная доля первой пятерки (ФНС, ПФР, Казначейство, МВД, Минкомсвязи) – более 53 %.

Рис. 5. Структура расходов бюджета на закупку товаров, работ и услуг в сфере информационно-коммуникационных технологий в разрезе федеральных органов исполнительной власти в 2017 году, %

Законодательное регулирование в сфере закупок программного обеспечения для государственных и муниципальных нужд

С 1 января 2016 года все государственные и муниципальные органы, государственные корпорации «Росатом» и «Роскосмос», органы управления государственными внебюджетными фондами, а также казенные и бюджетные учреждения, осуществляющие закупки в соответствии с требованиями Федерального закона от 5 апреля 2013 г. № 44-ФЗ «О контрактной системе в сфере закупок товаров, работ, услуг для обеспечения государственных и муниципальных нужд», обязаны соблюдать запрет на допуск программного обеспечения, происходящего из иностранных государств, для целей осуществления закупок для обеспечения государственных и муниципальных нужд. Запрет введен Постановлением правительства РФ от 16 ноября 2015 г. № 1236 «Об установлении запрета на допуск программного обеспечения, происходящего из иностранных государств, для целей осуществления закупок для обеспечения государственных и муниципальных нужд». При закупке программного обеспечения вышеперечисленные заказчики должны прямо указывать на запрет приобретать импортное ПО в извещении об осуществлении закупки. Запрет распространяется на закупки программ для электронных вычислительных машин и баз данных, реализуемых независимо от вида договора на материальном носителе и (или) в электронном виде по каналам связи, а также исключительных прав на такое программное обеспечение и прав использования такого программного обеспечения.

Есть несколько исключений, когда закупка импортного ПО заказчикам разрешена.

- закупки программного обеспечения и (или) прав на него дипломатическими представительствами и консульскими учреждениями Российской Федерации, торговыми представительствами Российской Федерации при международных организациях для обеспечения своей деятельности на территории иностранного государства;

- закупки программного обеспечения и (или) прав на него, сведения о котором и (или) о закупке которого составляют государственную тайну.

Во всех остальных случаях от заказчика перед осуществлением закупки программного обеспечения потребуется работа с единым реестром российских программ для электронных вычислительных машин и баз данных и классификатором программ для электронных вычислительных машин и баз данных.

Формированием и ведением реестра в качестве уполномоченного федерального органа исполнительной власти занимается Минкомсвязь России.

По состоянию на конец августа 2017 года в реестре числятся 343 программных продукта, относящихся к классу «средства обеспечения информационной безопасности» 98 российских компаний-разработчиков.

Среди них представлены программные продукты таких крупных российских разработчиков, как:

- ОАО «Информационные технологии и коммуникационные системы» («ИнфоТеКС») – 37 программных продуктов;

- АО «Лаборатория Касперского» — 25 программных продуктов;

- ООО «Код безопасности» — 19 программных продуктов;

- ООО «Крипто-Про» — 18 программных продуктов;

- ООО «Доктор WEB» — 12 программных продуктов;

- ООО «С-Терра СиЭсПи» — 12 программных продуктов;

- ЗАО «Аладдин Р.Д.» — 8 программных продуктов;

- АО «Инфовотч» — 6 программных продуктов.

Анализ деятельности крупнейших игроков в сфере информационной безопасности

- В качестве основной информации для анализа деятельности крупнейших игроков на рынке информационной безопасности для подготовки данного исследования были использованы сведения о государственных закупках в сфере информационно-коммуникационной деятельности и, в частности, информационной безопасности.

Для анализа тенденций нами были выбраны 18 компаний, входящих в число лидеров рынка информационной безопасности и активно участвующих в государственных закупках. В список вошли, как непосредственно разработчики программного обеспечения и программно-аппаратных комплексов защиты, так и крупнейшие системные интеграторы. Суммарная выручка данных компаний в 2016 году составила 162,3 млрд. руб., превысив показатель 2015 года на 8,7%.

Ниже представлен список компаний, выбранных для исследования.

Табл. 1. Компании, выбранные для исследования

| № | Название | ИНН | Вид деятельности (ОКВЭД 2014) |

| 1 | «Ай-Теко», АО | 7736227885 | Деятельность, связанная с использованием вычислительной техники и информационных технологий, прочая (62.09) |

| 2 | «Крок Инкорпорейтед», ЗАО | 7701004101 | |

| 3 | «Информзащита», ЗАО НИП | 7702148410 | Научные исследования и разработки в области общественных и гуманитарных наук (72.20) |

| 4 | «Софтлайн Трейд», АО | 7736227885 | |

| 5 | «Техносерв АС», ООО | 7722286471 | Торговля оптовая прочими машинами и оборудованием (46.69) |

| 6 | «Элвис-плюс», АО | 7735003794 | |

| 7 | «Астерос», АО | 7721163646 | Торговля оптовая компьютерами, периферийными устройствами к компьютерам и программным обеспечением (46.51 |

| 8 | «Производственная компания Аквариус», ООО | 7701256405 | |

| 9 | «Ланит», ЗАО | 7727004113 | Торговля оптовая прочей офисной техникой и оборудованием (46.66) |

| 10 | Инфосистемы Джет», ЗАО | 7729058675 | Торговля оптовая компьютерами, периферийными устройствами к компьютерам и программным обеспечением (46.51) |

| 11 | «Диалогнаука», АО | 7701102564 | Разработка компьютерного программного обеспечения (62.01) |

| 12 | «Фактор-ТС», ООО | 7716032944 | Производство компьютеров и периферийного оборудования (26.20) |

| 13 | «ИнфоТеКС», ОАО | 7710013769 | Разработка компьютерного программного обеспечения (62.01) |

| 14 | «Уральский центр систем безопасности», ООО | 6672235068 | Деятельность в области архитектуры, инженерных изысканий и предоставление технических консультаций в этих областях (71.1) |

| 15 | «АйСиЭл-КПО ВС», АО | 1660014361 | Разработка компьютерного программного обеспечения (62.01) |

| 16 | «Энвижн Груп», АО | 7703282175 | Торговля оптовая неспециализированная (46.90) |

| 17 | «Конфидент-интеграция», ООО | 7811512250 | Деятельность по обработке данных, предоставление услуг по размещению информации и связанная с этим деятельность (63.11) |

| 18 | «Калуга астрал», ЗАО | 4029017981 | Деятельность консультативная и работы в области компьютерных технологий (62.02 |

По состоянию на конец октября 2017 года компаниями из представленной выборки заключено 1 034 контрактов с государственными органами на сумму 24,6 млрд. рублей. Лидирует в данном списке по объемам заключенных контрактов компания «Ай-Теко» — 74 контракта на сумму 7,5 млрд. рублей.

На протяжении последних лет, за исключением кризисного 2014 года, можно отметить постоянный рост суммарных объемов контрактов по выбранным компаниям. Наиболее значительная динамика приходится на период 2015-2016 гг. Так, в 2015 году был отмечен рост объемов контрактов более чем в 3,5 раза, в 2016 году - в 1,5 раза. По имеющимся данным о контрактной деятельности компаний за период январь-октябрь 2017 года, можно предположить, что в 2017 году суммарный объем контрактов с госструктурами составит порядка 37-38 млрд. рублей, то есть ожидается снижение в районе 40%.

В зависимости от контекста термин «информационная безопасность» употребляется в разных значениях. В самом широком смысле понятие подразумевает защиту конфиденциальных сведений, производственного процесса, инфраструктуры компании от умышленных или случайных действий, которые приводят к финансовому ущербу или утрате репутации.

Принципы защиты информации

В любой отрасли базовый принцип информационной безопасности заключается в соблюдении баланса интересов гражданина, общества и государства. Трудность соблюдения баланса заключается в том, что интересы общества и гражданина нередко конфликтуют. Гражданин стремится сохранить в секрете подробности личной жизни, источники и уровень дохода, скверные поступки. Общество, напротив, заинтересовано в том, чтобы «рассекретить» информацию о нелегальных доходах, фактах коррупции, преступных деяниях. Государство создает и управляет сдерживающим механизмом, который охраняет права гражданина на неразглашение персональных данных и одновременно регулирует правоотношения, связанные с раскрытием преступлений и привлечением виновных к ответственности.

Важное значение в современных условиях принцип правового обеспечения информационной безопасности приобретает, когда нормативное сопровождение не успевает за развитием ИБ-отрасли. Пробелы в законодательстве позволяют не только уходить от ответственности за киберпреступления, но и препятствуют внедрению передовых технологий защиты данных.

Принцип глобализации , или интеграции систем информационной защиты затрагивает все отрасли: политическую, экономическую, культурную. Развитие международных коммуникационных систем нуждается в согласованном обеспечении безопасности данных.

Согласно принципу экономической целесообразности , эффективность мер по обеспечению информационной безопасности должна соответствовать или превосходить затраченные ресурсы. Неокупаемость затрат на поддержание системы безопасности только вредит прогрессу.

Принцип гибкости систем информационной защиты означает устранение любых режимных ограничений, которые мешают генерировать и внедрять новые технологии.

Строгую регламентацию конфиденциальной, а не открытой информации предполагает принцип несекретности .

Чем больше различных аппаратных и программных инструментов безопасности применяют для защиты данных, тем больше разносторонних знаний и навыков требуется злоумышленникам, чтобы обнаружить уязвимости и обойти защиту. На усиление информационной безопасности направленпринцип разнообразия защитных механизмов информационных систем.

Принцип простоты управления системой безопасности основан на идеи, что чем сложнее система информационной безопасности, тем труднее проверить согласованность работы отдельных компонентов и реализовать центральное администрирование.

Залогом лояльного отношения персонала к ИБ является постоянное обучение правилам информационной безопасности и четкие разъяснения последствий несоблюдения правил вплоть до банкротства компании. Принцип лояльности администраторов систем безопасности данных и всего персонала компании связывает обеспечение безопасности с мотивацией сотрудников. Если сотрудники, а также контрагенты и клиенты воспринимают информационную безопасность как ненужное или даже враждебное явление, гарантировать безопасность информации в компании не под силу даже самым мощным системам.

Перечисленные принципы - основа обеспечения информационной безопасности во всех отраслях, которая дополняется элементами в зависимости от специфики отрасли. Разберемся на примерах банковской сферы, энергетик и СМИ.

Банки

Развитие технологий кибератак вынуждает банки внедрять новые и постоянно совершенствовать базовые системы безопасности. Цель развития информационной безопасности в банковской сфере - выработать такие технологические решения, которые способны обезопасить информационные ресурсы и обеспечить интеграцию новейших IT-продуктов в ключевые бизнес-процессы финансово-кредитных учреждений.

Механизмы обеспечения безопасности информации финансовых учреждений выстраиваются в соответствии с ратифицированными международными конвенциями и соглашениями, а также федеральными законами и стандартами. Ориентиром в сфере ИБ для российских банков служат:

- Стандарт Банка России СТО БР ИББС-1.0-2010 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации»;

- ФЗ №161 «О национальной платежной системе»;

- ФЗ №152 «О персональных данных»;

- Стандарт безопасности данных индустрии платежных карт PCI DSS и другие документы.

Необходимость следовать различным законам и стандартам связана с тем, что банки осуществляют множество различных операций, ведут деятельность по разным направлениям, которые нуждаются в собственных инструментах обеспечения безопасности. Например, обеспечение информационной безопасности при дистанционном банковском обслуживании (ДБО) включает создание инфраструктуры безопасности, куда входят средства защиты банковских приложений, контроля потоков данных. мониторинга банковских транзакций и расследования инцидентов. Многокомпонентная защита информационных ресурсов обеспечивает минимизацию угроз, связанных с мошенничеством при использовании сервисов ДБО, а также защиту репутации банка.

Информационная безопасность банковской сферы, как и других отраслей, зависит от кадрового обеспечения. Особенность ИБ в банках заключается в повышенном внимании к специалистам по безопасности на уровне регулятора. В начале 2017 года Банк России вместе с Министерством труда и социальной защиты при участии ФСТЭК, Министерства образования и науки для специалистов по информационной безопасности.

Как провести ИБ-аудит в банке правильно?

Энергетика

Энергетический комплекс принадлежит к числу стратегических отраслей, которые нуждаются в особых мерах обеспечения информационной безопасности. Если на рабочих местах в администрациях и управлениях достаточно стандартных средств ИБ, то защита на технологических участках генерации энергии и доставки конечным пользователям нуждается в повышенном контроле. Главным объектом защиты в энергетической сфере является не информация, а технологический процесс. Система безопасности в таком случае должна обеспечить целостность технологического процесса и автоматизированных систем управления. Поэтому, прежде чем внедрять механизмы информационной безопасности на предприятиях энергетического сектора, специалисты изучают:

- объект защиты - технологический процесс;

- устройства, применяемые в энергетике (телемеханика);

- сопутствующие факторы (релейная защита, автоматика, учет энергии).

Значимость информационной безопасности в энергетической сфере определяется последствиями реализации информационных киберугроз. Это не только материальный ущерб или удар по репутации, но прежде всего - вред здоровью граждан, подрыв экологии, нарушение инфраструктуры города или региона.

Проектирование системы информационной защиты в сфере энергетики начинается с прогнозирования и оценки рисков безопасности. Основной метод оценки - моделирование возможных угроз, которое помогает рационально распределить ресурсы при организации системы безопасности и предупредить реализации киберугроз. Кроме того, оценка рисков безопасности в энергетике отличается непрерывностью: аудит в процессе эксплуатации системы ведется постоянно, чтобы своевременно изменять настройки для обеспечения максимальной степени защиты и поддержания системы в актуальном состоянии.

Средства массовой информации

Главная задача информационной безопасности в СМИ заключается в защите национальных интересов, включая интересы гражданин, общества и государства. Деятельность средств массовой информации в современных условиях сводится к созданию информационных потоков в виде новостей и журналистских материалов, которые поступают, обрабатываются и выдаются конечным потребителям: читателям, зрителям, посетителям сайтов.

Обеспечение и контроль безопасности в сфере массовой информации реализуется по нескольким направлениям и включает:

- разработку рекомендаций по антикризисным процедурам на случай реализации угрозы информационного нападения;

- обучающие программы по информационной безопасности для сотрудников редакций СМИ, пресс-служб, отделов по связям с общественностью;

- временное внешнее администрирование организации, которые подверглись информационному нападению.

Еще одной проблемой безопасности информации в СМИ является необъективность. Для обеспечения объективного освещения событий требуется механизм защиты, который ограждал бы журналистов от давления со стороны представителей власти, руководства и/или владельца СМИ, и одновременно - страховал добросовестные бизнес-структуры от действий нечестных представителей СМИ.

Еще одним краеугольным камнем обеспечения безопасности информации в сфере СМИ является ограничение доступа к данным. Проблема в том, чтобы ограничение доступа к сведениям с целью предупредить информационные угрозы не стало «прикрытием» для цензуры. Решение, которое сделает работу СМИ более прозрачной и поможет избежать причинения вреда интересам национальной безопасности, содержится в проекте Конвенции о доступе к информационным ресурсам, которая ожидает голосования в Европейском союзе. Нормы документа предполагают, что государство обеспечивает равный доступ ко всем официальным документам, создавая соответствующие реестры в интернете, и устанавливает ограничения доступа, которые не могут быть изменены. Исключений, которые позволят отменить ограничения доступа к информационным ресурсам, всего два:

- общественная польза , что подразумевает возможность обнародовать даже те данные, которые не подлежат распространению в обычных условиях;

- национальный интерес , если сокрытие сведений нанесет ущерб государству.

Частный сектор

При развитии рыночной экономики, росте и ужесточении конкуренции репутация компании становится неотделимой частью нематериальных активов. Формирование и сохранность положительного имиджа напрямую зависят от уровня информационной безопасности. Существует и обратная связь, когда сложившийся образ компании на рынке служит гарантией информационной безопасности. При таком подходе выделяют три разновидности деловой репутации:

1. Имидж «бесполезной» организации , информационные ресурсы которой не представляют интереса, так как их невозможно использовать во вред или на благо третьей стороне.

2. Имидж сильного противника , угрожать безопасности которого «себе дороже». Поддерживать репутацию грозного противника помогает размытость границ возможностей для отражения информационного нападения: чем сложнее понять потенциал информационной защиты, тем более неприступной выглядит компании в глазах злоумышленников.

3. Имидж «полезной» организации . Если потенциальный агрессор заинтересован в жизнеспособности компании, вместо информационной атаки возможен диалог и формирование общей политики ИБ.

Каждая компания организует свою деятельность, соблюдая нормы законодательства и стремясь достичь поставленных целей. Подобные критерии сгодятся и при разработке политики информационной безопасности, внедрении и эксплуатации внутренних систем безопасности конфиденциальных данных и IT-ресурсов. Для обеспечения максимально возможного уровня безопасности информации в организации после внедрения систем защиты следует систематически проводить мониторинг, перенастраивать и обновлять компоненты безопасности по мере необходимости.

Информационная защита стратегических объектов

В начале 2017 года Государственная дума Российской Федерации приняла в первом чтении пакет законопроектов, которые касаются информационной безопасности и критической информационной инфраструктуры страны.

Основные источники информационных угроз в военной сфере РФ.

Председатель парламентского комитета по информационной политике, информационным технологиям и связи Леонид Левин, представляя законопроекты, предупредил об увеличении в количества кибератак на стратегически значимые объекты. На заседании комитета представитель ФСБ Николай Мурашов сообщил, что в течение года на объекты в России произведено 70 млн кибератак . Одновременно с возрастающими угрозами внешних атак увеличивается масштабность, сложность и координация информационных атак внутри страны.

Законопроекты, принятые парламентариями, создают правовую основу обеспечения информации в сфере общегосударственной критической инфраструктуры и отдельных отраслей. Кроме этого, законопроекты прописывают полномочия государственных органов в сфере информационной безопасности и предусматривают ужесточение уголовной ответственности за нарушение информационной безопасности.

"Финансовая газета. Региональный выпуск", 2008, N 41

В современных условиях нельзя недооценивать важность обеспечения информационной безопасности. Малейшая утечка конфиденциальной информации к конкурентам может привести к большим экономическим потерям для фирмы, остановке производства и даже к банкротству.

Целями информационной безопасности являются: предотвращение утечки, хищения, утраты, искажения, подделки информации; предотвращение несанкционированных действий по уничтожению, модификации, искажению, копированию, блокированию информации; предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы организации.

К расходам на защиту информации относится в основном приобретение средств, обеспечивающих ее защиту от неправомерного доступа. Средств обеспечения защиты информации множество, условно их можно разделить на две большие группы. Первая - это средства, которые имеют материальную основу, такие, как сейфы, камеры видеонаблюдения, охранные системы и т.д. В бухгалтерском учете они учитываются как основные средства. Вторая - средства, которые не имеют материальной основы, такие, как антивирусные программы, программы ограничения доступа к информации в электронном виде и т.д. Рассмотрим особенности учета таких средств обеспечения информационной безопасности.

При покупке программы для обеспечения защиты информации исключительные права на нее не переходят к покупателю, приобретается лишь защищенная копия программы, копировать или распространять которую покупатель не может. Поэтому при учете таких программ следует руководствоваться гл. VI "Учет операций, связанных с предоставлением (получением) права использования нематериальных активов" нового ПБУ 14/2007 "Учет нематериальных активов".

В редких случаях при приобретении программ защиты информации к фирме переходят исключительные права на данный продукт. В этом случае программа будет учитываться в бухгалтерском учете как нематериальные активы (НМА).

Согласно ПБУ 14/2007 в бухгалтерском учете НМА, предоставленные в пользование на условиях лицензионного соглашения, платежи за право использования которых производятся в виде фиксированного разового платежа и исключительные права на которые не переходят к покупателю, должны учитываться у получателя в составе расходов будущих периодов и отражаться на забалансовом счете (п. 39). При этом срок, в течение которого данные расходы будут списываться на счета затрат, устанавливается лицензионным соглашением. В налоговом учете затраты на приобретение программ для защиты информации для целей налогообложения прибыли учитываются в качестве прочих расходов и списываются аналогично - равными частями в течение срока, установленного в лицензионном соглашении (пп. 26 п. 1 ст. 264 НК РФ).

Если оплата за право использования программного продукта, обеспечивающего информационную защиту, производится в виде периодических платежей, то согласно п. 39 ПБУ 14/2007 они включаются пользователем в расходы отчетного периода, в котором были произведены.

На практике в лицензионном соглашении не всегда указан срок использования программного обеспечения. Когда связь между доходами и расходами не может быть определена четко, в налоговом учете расходы на приобретение программ для защиты информации распределяются налогоплательщиком самостоятельно в целях исчисления налога на прибыль с учетом принципа равномерности признания доходов и расходов (п. 1 ст. 272 НК РФ). В бухгалтерском учете срок, в течение которого данные расходы будут списываться со счета 97, устанавливается руководством предприятия исходя из предполагаемого времени использования программы.

Пример 1 . ОАО "Альфа" приобрело лицензионную копию антивирусной программы у ООО "Бетта" за 118 000 руб., в том числе НДС (18%). Лицензионным соглашением установлен срок использования программы 9 месяцев.

В бухгалтерском учете ОАО "Альфа" программу следует учесть следующим образом:

Д-т 60, К-т 51 - 118 000 руб. - поставщику оплачена стоимость программного обеспечения;

Д-т 60, К-т 97 - 100 000 руб. - полученная программа отражена в качестве расходов будущих периодов;

Д-т 002 - 100 000 руб. - полученная программа отражена на забалансовом счете;

Д-т 19, К-т 60 - 18 000 руб. - выделен НДС;

Д-т 68, К-т 19 - 18 000 руб. - принят к вычету НДС;

Д-т 26 (44), К-т 97 - 11 111,11 руб. (100 000 руб. : 9 мес.) - ежемесячно в течение 9 месяцев стоимость антивирусной программы равными частями списывается на расходы.

Изменим условия примера 1: допустим, ОАО "Альфа" осуществляет платеж не единовременно, а равными частями на протяжении всего срока действия лицензионного договора. Суммы платежей составят 11 800 руб. за каждый месяц, в том числе НДС.

В этом случае в бухгалтерском учете будут сделаны следующие записи:

Д-т 002 - 90 000 руб. (10 000 руб. x 9 мес.) - полученная программа отражена на забалансовом счете;

Д-т 60, К-т 51 - 11 800 руб. - ежемесячно в течение 9 месяцев поставщику оплачивается стоимость программного продукта;

Д-т 19, К-т 60 - 1800 руб. - выделен НДС;

Д-т 26 (44), К-т 60 - 10 000 руб. - стоимость программы списана на расходы;

Д-т 68, К-т 19 - 1800 руб. - принят к вычету НДС.

Часто до истечения лицензионного соглашения компания - разработчик программ информационной защиты выпускает их обновление. В этом случае расходы в бухгалтерском и налоговом учете будут приниматься единовременно по факту обновления.

Также распространена практика, когда компания-разработчик для ознакомления безвозмездно предоставляет свое программное обеспечение организациям на небольшой срок. Для того чтобы правильно отразить безвозмездно полученную программу информационной защиты, ее нужно учесть в составе доходов будущих периодов по рыночной стоимости.

Пример 2 . ООО "Бетта" для ознакомления безвозмездно предоставило ОАО "Альфа" программное обеспечение по информационной безопасности сроком на 3 месяца. Рыночная цена данного программного продукта - 3300 руб.

В бухгалтерском учете ОАО "Альфа" следует сделать следующие записи:

Д-т 97, К-т 98 - 3300 руб. - принято к учету безвозмездно полученное программное обеспечение;

Д-т 98, К-т 91 - 1100 руб. - ежемесячно в течение трех месяцев часть дохода будущих периодов принимается в качестве прочих доходов.

В налоговом учете доходы от безвозмездно полученной программы также будут приниматься в течение трех месяцев (п. 2 ст. 271 НК РФ).

К расходам на защиту информации относятся не только приобретение средств обеспечения информационной безопасности, но также расходы на консультационные (информационные) услуги по защите информации (не связанные с приобретением нематериальных активов, основных средств или других активов организации). Согласно п. 7 ПБУ 10/99 "Расходы организации" затраты на консультационные услуги в бухгалтерском учете включаются в состав расходов по обычным видам деятельности в том отчетном периоде, когда они были произведены. В налоговом учете они относятся к прочим расходам, связанным с производством и реализацией продукции (пп. 15 п. 1 ст. 264 НК РФ).

Пример 3 . ООО "Бетта" оказало консультационные услуги по информационной безопасности ОАО "Альфа" на общую сумму 59 000 руб., в том числе НДС - 9000 руб.

В бухгалтерском учете ОАО "Альфа" должны быть сделаны записи:

Д-т 76, К-т 51 - 59 000 руб. - оплачены консультационные услуги;

Д-т 26 (44), Кт 76 - 50 000 руб. - консультационные услуги по информационной безопасности списаны на расходы по обычным видам деятельности;

Д-т 19, К-т 76 - 9000 руб. - выделен НДС;

Д-т 68, К-т 19 - 9000 руб. - принят к вычету НДС.

Предприятия, применяющие УСН, в качестве расходов, уменьшающих налогооблагаемую базу по налогу на прибыль, согласно пп. 19 п. 1 ст. 346.16 НК РФ смогут принять только затраты на приобретение программ, обеспечивающих информационную безопасность. Расходы на консультационные услуги по информационной безопасности в ст. 346.16 НК РФ не упоминаются, поэтому для целей налогообложения прибыли организации принять их не вправе.

В.Щаников

Ассистент аудитора

департамента аудита

ООО "Бейкер Тилли Русаудит"

Аннотация: В лекции рассматриваются задачи и методы экономического анализа целесообразности реализации мероприятий по обеспечению информационной безопасности в определенных условиях.

Методические основы экономики информационной безопасности

Управление информационной безопасностью , так же как и управление во многих других сферах деятельности, предполагает периодическое принятие различных управленческих решений, заключающихся, как правило, в выборе определенных альтернатив (отборе одной из возможных организационных схем или одного из доступных технических решений) или определении некоторых параметров отдельных организационных и/или технических систем и подсистем. Одним из возможных подходов к выбору альтернатив в ситуации принятия управленческого решения является т.н. "волевой" подход, когда решение по тем или иным причинам принимается интуитивно и формально обоснованная причинно-следственная взаимосвязь между определенными исходными предпосылками и конкретным принятым решением не может быть установлена. Очевидно, что альтернативой "волевому" подходу становится принятие решений, основанное на определенных формальных процедурах и последовательном анализе .

Основой такого анализа и последующего принятия решений является экономический анализ , предполагающий изучение всех (или хотя бы основных) факторов, под влиянием которых происходит развитие анализируемых систем, закономерностей их поведения, динамики изменения, а также использование универсальной денежной оценки. Именно на основе адекватно построенных экономических моделей и осуществляемого с их помощью экономического анализа должны приниматься решения, касающиеся как общей стратегии развития, так и отдельных организационных и технических мероприятий, как на уровне государств, регионов и отраслей, так и на уровне отдельных предприятий, подразделений и информационных систем.

При этом, так же как и экономика любой отрасли деятельности имеет свои особенности, экономика информационной безопасности, рассматриваемая как относительно самостоятельная дисциплина, с одной стороны, базируется на некоторых общих экономических законах и методах анализа, а с другой – нуждается в индивидуальном понимании, развитии специфических подходов к анализу, накоплении статистических данных, специфичных для этой сферы, формировании устойчивых представлений о факторах, под влиянием которых функционируют информационные системы и средства защиты информации .

Сложность задач экономического анализа практически во всех областях деятельности, как правило, обуславливается тем, что многие ключевые параметры экономических моделей невозможно достоверно оценить, и они носят вероятностный характер (такие как, например, показатели потребительского спроса). Анализ усложняется также тем, что даже небольшие колебания (корректировка оценок) таких параметров могут серьезно повлиять на значения целевой функции и, соответственно, на решения, принимаемые по результатам анализа. Таким образом, для обеспечения как можно большей достоверности расчетов в процессе проведения экономического анализа и принятия решений необходимо организовать комплекс работ по сбору исходной информации, расчету прогнозных значений, опросу экспертов в различных областях и обработке всех данных. При этом в процессе проведения такого анализа необходимо уделять особое внимание промежуточным решениям, касающимся оценок тех или иных параметров, входящих в общую модель. Необходимо также учитывать то обстоятельство, что сам по себе такой анализ может оказаться достаточно ресурсоемкой процедурой и потребовать привлечения дополнительных специалистов и сторонних консультантов, а также усилий со стороны различных специалистов (экспертов), работающих на самом предприятии, – все эти затраты , в конечном счете, должны быть оправданы.

Особая сложность экономического анализа в такой сфере, как информационная безопасность , обуславливается такими специфическими факторами, как:

- быстрое развитие информационных технологий и методик, используемых в этой сфере (как средств и методов защиты, так и средств и методов нападения);

- невозможность достоверно предугадать все возможные сценарии нападения на информационные системы и модели поведения нападающих;

- невозможность дать достоверную, достаточно точную оценку стоимости информационных ресурсов, а также оценить последствия различных нарушений в денежном выражении.

Это требует дополнительных усилий по организации процесса экономического анализа, а также зачастую приводит к тому, что многие принимаемые решения, относящиеся к обеспечению информационной безопасности, могут оказаться неадекватными. Примерами ситуаций, в которых недостаточная развитость методологии экономического анализа негативно влияет на состояние информационной безопасности, могут быть случаи, когда:

- руководство предприятия может принять неадекватные решения относительно инвестиций в средства защиты информации, что, в свою очередь, может привести к убыткам, которых можно было избежать;

- руководство предприятия может принять определенные решения относительно организации бизнес-процессов и процессов обработки информации на предприятии, исходя из стремления сократить текущие затраты и уменьшить нагрузку на персонал, при этом не принимая во внимание экономические последствия недостаточной защищенности информационных ресурсов;

- страхователь и страховщик могут не заключить договор о страховании информационных рисков или установить неадекватные параметры такого договора ввиду того, что отсутствуют модели и методы оценки экономических параметров сделки.

Анализ вложений в средства защиты информации

В процессе текущей деятельности предприятиям постоянно приходится сталкиваться с теми или иными изменениями: уточняются бизнес-процессы , меняется конъюнктура рынков сбыта и рынков потребляемых материальных ресурсов и услуг, появляются новые технологии, изменяют свое поведение конкуренты и контрагенты, меняется законодательство и политика государства и т.д. В этих условиях менеджерам (в том числе и руководителям, отвечающим за обеспечение информационной безопасности) приходится постоянно анализировать происходящие изменения и адаптировать свою работу к постоянно меняющейся ситуации. Конкретные формы, в которых проявляется реакция руководителей, могут быть различными. Это может быть смена маркетинговой политики, реорганизация бизнес-процессов, изменение технологий, изменение производимого продукта, слияние с конкурентами или их поглощение и т.п. Однако при всем разнообразии возможных моделей поведения в меняющейся среде почти всех их объединяет один важный общий для них методологический элемент: в большинстве случаев реакция бизнеса на новые угрозы и новые возможности предполагает осуществление новых более или менее долгосрочных и ресурсоемких вложений (инвестиций) в определенные организационные и/или технические мероприятия, которые, с одной стороны, предполагают расходование ресурсов (денежных средств), а с другой – дают возможность получить новые выгоды, выражающиеся в увеличении дохода или сокращении некоторых текущих расходов.

Таким образом, в ситуации, когда необходимо осуществить некоторые новые организационные или технические мероприятия (реализовать проект), основной задачей лиц, отвечающих за эффективную организацию информационной безопасности, является четкое соотнесение затрат, которые придется понести в связи с реализацией этого мероприятия (как единовременные, так и постоянные текущие), и дополнительных (новых) денежных потоков, которые будут получены. В данном случае под денежным потоком может пониматься экономия затрат, предотвращение убытков, а также дополнительный доход предприятия.

В качестве основного показателя, отражающего это соотношение, в экономической практике принято использовать функцию отдачи от инвестиций – Return on Investment, .

| (14.1) |

Функция дисконтирования используется при анализе инвестиционных вложений для учета влияния фактора времени и приведения разновременных затрат к одному моменту (обычно моменту начала реализации проекта). Ставка дисконтирования в этом случае позволяет учесть изменение стоимости денег с течением времени.

Модель отдачи от инвестиций (14.1) наглядно демонстрирует, какие две основные задачи необходимо решить при анализе любого инвестиционного проекта и, в частности, проекта по реализации мероприятий в сфере информационной безопасности: расчет затрат, связанных с проектом, и расчет дополнительного денежного потока. Если методология расчета совокупных затрат () за последние 10-15 лет в целом достаточно полно сформировалась (в виде концепции " Total Cost of Ownership", TCO – Совокупная стоимость владения, ССВ) и активно используется на практике применительно к различным видам информационных систем и элементам информационной инфраструктуры , то расчет дополнительного денежного потока (), получаемого в результате инвестиций в средства защиты информации , как правило, вызывает серьезные затруднения. Одним из наиболее перспективных подходов к расчету этого показателя является методика, которая опирается на количественную (денежную) оценку рисков ущерба для информационных ресурсов и оценку уменьшения этих рисков, связанного с реализацией дополнительных мероприятий по защите информации.

Таким образом, в целом состав методологии анализа целесообразности вложений средств в проекты, направленные на обеспечение информационной безопасности, схематично представлен на рис. 14.1 .

Анализ затрат, связанных с реализацией проекта, хотя и является относительно более простой задачей, все же может вызвать определенные затруднения. Так же как и для многих других проектов в сфере информационных технологий, анализ затрат на реализацию проектов в сфере информационной безопасности целесообразно осуществлять, опираясь на известную базовую методологию " Total Cost of Ownership" - TCO (Совокупная стоимость владения - ССВ), введенную консалтинговой компанией "Gartner Group " в 1987 году применительно к персональным компьютерам. В целом, эта методика ориентирована на обеспечение полноты анализа издержек (как прямых, так и косвенных), связанных с информационными технологиями и информационными системами, в ситуациях, когда необходимо оценить экономические последствия внедрения и использования таких систем: при оценке эффективности инвестиций, сравнении альтернативных технологий, составлении капитальных и текущих бюджетов и т.п.

В общем случае суммарная величина ССВ включает в себя:

- затраты на проектирование информационной системы;

- затраты на приобретение аппаратных и программных средств: вычислительная техника, сетевое оборудование, программное обеспечение (с учетом используемых способов лицензирования), а также лизинговые платежи;

- затраты на разработку программного обеспечения и его документирование, а также на исправление ошибок в нем и доработку в течение периода эксплуатации;

- затраты на текущее администрирование информационных систем (включая оплату услуг сторонних организаций, которым эти функции переданы на аутсорсинг);

- затраты на техническую поддержку и сервисное обслуживание;

- затраты на расходные материалы;

- затраты на телекоммуникационные услуги (доступ в Интернет, выделенные и коммутируемые каналы связи и т.п.);

- затраты на обучение пользователей, а также сотрудников ИТ-подразделений и департамента информационной безопасности;

- косвенные затраты – издержки предприятия, связанные с потерей времени пользователями в случае сбоев в работе информационных систем.

Также в расчет затрат на повышение уровня информационной безопасности необходимо включить расходы на реорганизацию бизнес-процессов и информационную работу с персоналом: оплата услуг бизнес-консультантов и консультантов по вопросам информационной безопасности, расходы на разработку организационной документации, расходы на проведение аудитов состояния информационной безопасности и т.п. Кроме того, при анализе расходов необходимо также учесть то обстоятельство, что в большинстве случаев внедрение средств защиты информации предполагает появление дополнительных обязанностей у персонала предприятия и необходимость осуществления дополнительных операций при работе с информационными системами. Это обуславливает некоторое снижение производительности труда сотрудников предприятия и, соответственно, может вызвать дополнительные расходы .